La verificación en dos pasos es un paso fundamental para proteger tus cuentas en línea ante la posibilidad de accesos indebidos.

Desde la empresa de seguridad informática Eset me informaron que la verificación en dos pasos ofrece una capa de seguridad adicional que evita el robo y el acceso a la cuenta si los criminales obtuvieron las credenciales de acceso.

Conocida también por otros nombres, como doble autenticación, autenticación de dos factores, doble factor de autenticación o también autenticación en dos etapas, la verificación en dos pasos es una medida de seguridad que ofrecen todas las plataformas y aplicaciones de servicios en línea.

En 2019, Google realizó un estudio que aseguraba que la verificación en dos pasos es la solución más efectiva para prevenir el secuestro de cuentas.

En 2020, Microsoft aseguró que el 99% de las cuentas vulneradas no tienen activada la verificación en dos pasos.

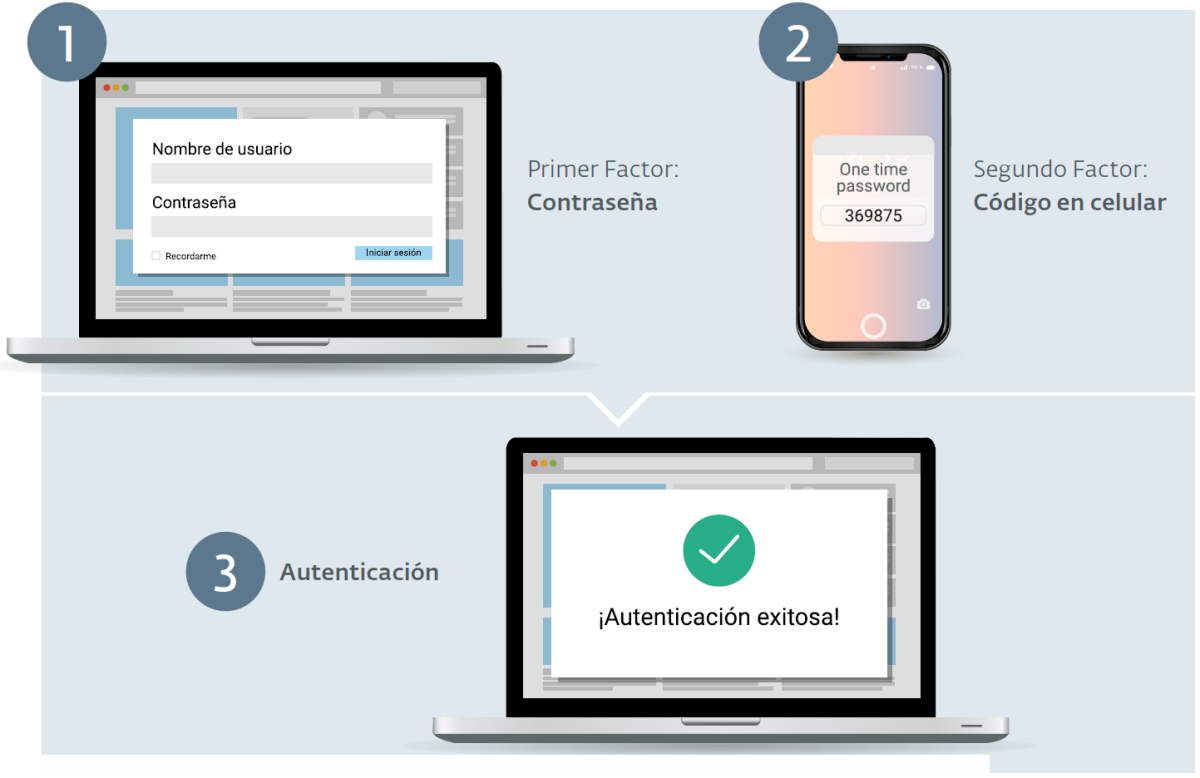

Esta medida de seguridad adicional puede ser configurada para recibir en el teléfono un mensaje vía SMS con un código de un solo uso de seis dígitos que se debe ingresar para acceder a las cuentas.

En el caso de que un criminal haya obtenido de alguna manera las credenciales, necesitará tener en su poder también el teléfono de la cuenta para recibir el código y acceder a ella, si está activada la verificación en dos pasos.

Verificación en dos pasos: SMS versus aplicaciones

Si bien la mayoría de las aplicaciones y plataformas solicitan solamente un número de teléfono para enviar el código vía SMS, también es posible configurar la verificación en dos pasos con una aplicación de autenticación, como Google Authenticator o Microsoft Authenticator.

En muchos casos de verificación en dos pasos es posible incluso chequear la identidad con una huella dactilar en lugar del código de seis dígitos.

Esquema que muestra el proceso de chequeo de una cuenta con la capa de seguridad adicional de verificación en dos pasos activada.

Desde Eset mencionaron que si se utiliza alguna de las aplicaciones de verificación en dos pasos no se necesita que llegue un mensaje vía SMS, lo cual es más seguro, ya que será la misma aplicación la que proporcionará el código de seis dígitos que se necesita para verificar la identidad al iniciar sesión.

Camilo Gutiérrez Amaya, jefe del laboratorio de investigación de Eset Latinoamérica, advirtió que «es muy importante jamás compartir este código con nadie. Los estafadores suelen contactar a las personas vía WhatsApp utilizando distintas excusas y solicitan que les reenvíe un código de seis dígitos que enviaron vía SMS al número de la víctima».

«El verdadero fin es que comparta el código» de la verificación en dos pasos «para robar el acceso a la cuenta», dijo el especialista.

«Es más seguro utilizar una aplicación» verificación en dos pasos que «recibir el código vía SMS, ya que en caso de ser víctimas de ‘SIM Swapping’, que es un ataque en el cual secuestran la línea de teléfono mediante la clonación de chip, el atacante recibirá en su teléfono el código de seis dígitos para acceder a nuestras cuentas».

«También es importante tener presente que en caso de que el atacante haya robado nuestro teléfono el escenario cambia, ya que tendrá grandes chances de acceder al código de verificación, ya sea vía la aplicación de autenticación o vía SMS», advirtió.

Verificación en dos pasos en redes sociales y aplicaciones

Servicios como Google, Microsoft, Facebook, WhatsApp, Instagram, Twitter, Twitch, TikTok o LinkedIn permiten configurar la verificación en dos pasos para no depender solo de la seguridad de una contraseña.

La protección de las cuentas solamente con contraseñas expone a los usuarios a ataques eventuales. Los cibercriminales suelen comprar y vender contraseñas en foros de la web oscura o pueden obtenerlas de filtraciones que sufrió alguna plataforma.

Con esta información pueden realizar ataques de fuerza bruta para intentar el descifrado de contraseñas de forma masiva y robar cuentas.

Este tipo de ataques aprovecha filtraciones y el hecho de que millones de personas utilizan contraseñas débiles, fáciles de predecir e incluso reutilizan la misma contraseña para acceder a otras cuentas.

Verificación en dos pasos: mejor que contraseñas

Desde Eset comentaron que si bien no es infalible, implementar la verificación en dos pasos es mejor que utilizar sólo contraseñas.

La verificación en dos pasos es una capa de protección extra que convierte al usuario en un blanco más difícil para los atacantes.

Existe código malicioso («malware») que incluye entre sus capacidades mecanismos para evadir esta capa de protección, pero en la mayoría de las situaciones, los sistemas de verificación en dos pasos ofrecen una valiosa capa adicional de protección para personas y empresas.

Desde Argentina Cibersegura, una asociación civil cuyo objetivo es concientizar a la comunidad sobre el uso seguro de Internet y las tecnologías, invitaron a aprender cómo mejorar la seguridad y privacidad en todos los perfiles.

«Pocas veces se es consciente de los riesgos que traen el uso de las redes sociales sin el debido cuidado. La huella digital de cada uno es cada vez más grande y no se sabe cómo podrá afectarnos en un futuro», afirmaron desde esta organización no gubernamental (ONG).

«Por ello es importante saber configurar los perfiles para reducir los riesgos y aumentar la privacidad. Es clave configurar las redes sociales y protegerse, activando la verificación en dos pasos, configurando la privacidad del perfil, limitando quién puede contactarte por mensaje, quien puede etiquetarte, mencionarte o comentar tus publicaciones, así como establecer de qué manera permites que te encuentran otros usuarios».

Si te gustó o sirvió algo que publiqué, te ofrezco dos alternativas para agradecer y permitir la continuidad de mi trabajo en Bahía César, haciendo clic sobre ellas: